Кибервиктимизация как научная проблема отличается новизной и немалым количеством «белых пятен». Это влечет множество трудностей в ее понимании. Несмотря на рост научного интереса к обозначенной теме, мы до сих пор не в состоянии ответить, казалось бы, на простые вопросы: рассматривать ли кибервиктимизацию как традиционную виктимизацию, но с поправкой на виртуальное пространство, будто речь о старом вине в новых бутылках, или признать принципиальную неисследованность темы? Нужно ли выделять особый круг кибервиктимных лиц или достаточно общих положений о жертве, накопленных сегодня? Каким образом индивидуальные качества — возрастные, гендерные, психологические – способствуют или препятствуют этой форме виктимизации? Какие риски для физического и психического здоровья несет в себе кибервиктимизация? Наконец, как посчитать число пострадавших и нанесенный им ущерб? Подобных вопросов немало, и они нуждаются в ответах.

Прежде чем рассматривать частные положения кибервиктимизации, необходимо упомянуть, что данный феномен на теоретико-методологическом уровне в ввиду его сложности целесообразно изучать в рамках интегративного подхода. Этот поход предполагает, что кибервиктимизация органично включена в предметный набор междисциплинарных компонентов, каждый из которых отражает отдельный аспект ее сущности и вместе солидарно образует общую картину. Данный подход немыслим без использования таких межпредметных направлений как:

- социология интернета – исследования существующей информационной среды, сетевой аудитории и форм ее социокультурного взаимодействия [25];

- киберпсихология – отрасль, объединяющая методологию, теорию и практику исследования видов, способов и принципов применения людьми социальных сервисов интернета [19];

- цифровая криминология – раздел криминологии, изучающий киберпреступность и девиантные практики, их причины и условия, личность киберпреступника, а также профилактические методики;

- кибервиктимология – отрасль виктимологии, исследующая виктимизацию пользователей в виртуальном пространстве объединённых компьютерных сетей (авт.). Изучает причины и механизмы становления людей кибержертвами [17], предлагая меры по их девиктимизации [20];

- технические науки, опосредующие процесс взаимодействия операторов и машин в виртуальной среде, обеспечения их коммуникативной безопасности, выявления технических уязвимостей таких актов и проч. Этот раздел важен, поскольку подразумевает цифровое конфигурирование профиля жертвы посредством применения методов стандартизации и прогноза.

Не следует забывать о требовании интегративности применительно к контингенту кибержертв. Эти субъекты – интегративные жертвы, т.е. лица, обладающие общими для них виктимными качествами, вызвавшими их жертвенность в рамках общей или специальной виктимности [18] (ведь они утрачивают значимые для них свойства в виртуальной среде).

Именно такое понимание заложено в основу интегративного подхода, предполагающего применение комплекса социологических, криминологических, психологических, технических знаний и тактик в их необходимой совокупности.

Итак, мы исходим из того, что под кибервиктимизацией понимается процесс или конечный результат становления жертвы преступления в сфере объединённых компьютерных сетей. Речь идет о новом типе потерпевшего, который, по всей вероятности, станет статистически превалирующим в ближайшее время. Несмотря на малое число исследований, посвященных кибервиктимизации, большинство авторов отмечают сегодня, что число кибержертв стабильно растет в течение последних нескольких десятилетий [5]. Результаты исследований свидетельствуют о том, что кибервиктимизация возросла с 6,5% до 72% по всему миру [6, 12]. Возможно, эта тенденция будет сохраняться и впредь.

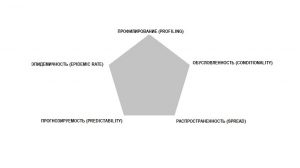

Модель кибервиктимизации наиболее целесообразно концептуализировать в форме пятиугольника, объединяющего отдельные ее аспекты и образующего единое смысловое поле. Графически эту модель можно изобразить так:

Рис. 1. Гипотетическая модель кибервиктимизации (модель ПОРПЭ).

Каждый из указанных аспектов является элементом кибервиктимизации, раскрывает отдельные ее стороны, а сообща с другими элементами формирует системный топос явления. Эту структуру можно обозначить как пятиэлементную матрицу. Она включает следующие свойства или звенья:

– Профилирование – это номенклатура и типология пострадавших лиц, а также максимально дескриптированный спектр виктимизирующих действий. В данном случае предполагается: а) разработка наиболее полного виктимогенного профиля личности в киберпространстве (синдром интернет-жертвы, причем как физической, так и юридической), а также б) выделение и каталогизация различных форм кибервиктимизации.

– Обусловленность – выявление зависимости кибервиктимных тенденций от гендерных, возрастных, поведенческих, личностных условий или причин. Это дифференциальный подход, который на первое место ставит индивидуальные особенности генеза кибервиктимизации и роль личностных качеств ее носителей.

– Распространённость – статистический показатель, определяющий интенсивность кибервиктимных актов и число лиц, потерпевших от них.

– Прогнозируемость – способность формировать методики и суждения о возможном состоянии индивидуальной или групповой кибервиктимизации.

– Эпидемичность – способность актов кибервиктимизации причинять вред в плане социального и физического здоровья, негативно воздействовать на популяцию.

Представляется, что вышеперечисленные критерии позволят всесторонне изучить поставленную проблему. Постараемся уточнить их поочередно.

Во-первых, профилирование кибервиктимизации как наиболее важная задача идентификации виктимных субъектов и характерных типов виктимизирующих воздействий в виртуальной среде. Универсальная субъектная схема лиц, пострадавших от таких действий может быть представлена в следующей форме:

– жертвы имущественной компрометации (потерпевшие от интернет-краж, мошенничеств, вымогательства денежных средств, электронных и криптографических валют);

– жертвы экономической компрометации (юридические и физические лица, принуждаемые к сделке или отказу от нее; потерпевшие от незаконного использования брендов и средств индивидуализации товаров; получения и разглашения коммерческой, налоговой или банковской тайны; манипулирования рынками или неправомерного использования инсайдерской информации);

– жертвы вовлечения, то есть лица, которых склонили к антиобщественному или опасному поведению (речь о потерпевших от многочисленных фейков; лицах, использованных в преступных схемах без их ведома – так называемых разводных дропах; вовлекаемых в проституцию; вербуемых в экстремистские организации, объектах деструктивного влияния в интернете, источниками которого становятся деятельность религиозных сект, антисоциальных пабликов, пропагандирующих девиации, например, жестокость к животным, пьянство, наркоманию, суициды, отказ от традиционного лечения);

– жертвы агрессии (объекты клеветы, оскорбления, травли, киберпреследования, порно из мести, порнографических дипфейков, представители различных меньшинств как жертвы расизма и ксенофобии; женщины и дети, потерпевшие от сексуальных домогательств и развратных действий);

– жертвы разрушения (потерпевшие от преступлений, направленных на причинение технического вреда, таких как кибертерроризм, вывод из строя сетевой инфраструктуры, атаки на банковские и государственные организации, причинение имущественного ущерба путём обмана и злоупотребления доверием, DDOS-атаки, взлом и удаление данных, серверов, web-страниц);

– жертвы нарушения информационных прав (лица, понесшие вред от нарушений в области авторских и изобретательских прав, хищения персональной информации, краж цифровой личности, бытового и промышленного шпионажа, нарушения тайны частной жизни и переписки);

– жертвы сервиса, то есть нелегальных или опасных услуг (пострадавшие от лиц, осуществляющих в интернете незаконную деятельность в сфере предпринимательства, медицинских услуг, банковских операций и азартных игр; Это жертвы несуществующих магазинов; лица, купившие товары или получившие услуги, не отвечающие требованиям безопасности (БАДы, фальсифицированные медикаменты, парфюмерию, питание и т.д.).

Если типология субъектов кибервиктимизации представляется до определенной степени ясной, то составление расширенной номенклатуры ее форм может вызывать трудности. Ряд исследователей уже отказались от каких-либо систематических описаний, привнеся долю научной апатии и предпочтя «метрологическим» подходам общие неконкретные схемы. Например, отдельные исследователи (США) утверждают, что перечень кибервиктимных актов по определению не может сформулирован. Поэтому предлагается использовать максимально абстрактные модели, предполагающие, например, деление всех актов кибирвиктимизации на 3 подгруппы: а) когда компьютер используется в качестве цели атаки; б) когда компьютер выступает орудием преступного поведения; в) компьютер является «соучастником» преступного деяния[1]. Другой популярной типологией является классификация актов виктимизации на деяния против отдельных лиц, собственности, организаций и правительств [3].

Насколько оправданы эти подходы – покажет время, но их использование не должно приводить к безальтернативности в исследованиях кибервиктимизации и нивелировать попытки ее систематизированного описания. Последние как раз позволят рассмотреть научную проблему во всем ее многообразии и динамике (в связи с постоянно меняющимися формами виктимизации). Метаанализ отечественной и зарубежной литературы, проведенный автором, выявил перечень ключевых кибервиктимизационных актов. Он включает в себя тринадцать глобальных категорий кибервиктимизации и около семидесяти ее акцентных форм. Анализ представлен в таблице ниже (см. табл. 1).

Среди генеральных форм кибервиктимизации выделены следующие: угрозы, преследование, незаконный интерес, ущемление, приписывание, оскорбление, подмена, разглашение, внушение, изъятие, заражение, доступ, использование.

Таблица 1

| Глобальная категория виктимизации | Толкование | Краткое описание видов виктимизации (акцентные или оттеночные формы) |

| Угрозы | запугивание, обещание причинить вред | 1. причинением телесных повреждений

2. убийством 3. распространением порочащей информации 4. запугивающие сообщения в социальных сетях, чатах, онлайн играх 5. повреждения имущества или технических устройств (порча, подрыв, вывод из строя) |

| Преследование | целенаправленное притеснение, систематическое вмешательство в личное пространство | 6. непристойные шутки

7. вредоносные розыгрыши (пранкинг) 8. сексуальные приставания и домогательства 9. спам 10. троллинг на форумах 11. нежелательные и нетактичные комментарии 12. травля за убеждения и взгляды (в т.ч. корпоративный и институциональный харасмент) 13. бомбардировка зумом (зумбомбинг) 14. создание контента для издевательств над жертвой 15. организация встреч офлайн для издевательств 16. смущение как вид сталкинга |

| Незаконный интерес | проявление чрезмерного интереса к кому-либо, ущемляющего его права и свободы | 17. шпионаж за личной жизнью

18. экономический шпионаж 19. несанкционированный сбор информации о человеке 20. отслеживание онлайн активности |

| Ущемление | изгнание, лишение, исключение из коммуникативного пространства | 21. демонстративный отказ от общения (гостинг)

22. коллективное игнорирование 23. исключение из онлайн-игр, занятий или дружеских групп 24. необоснованный отказ в реализации прав |

| Приписывание | негативная атрибуция каких-либо качеств, фактов и т.п. | 25. клеветнические измышления

26. распространение слухов 27. ложные обвинения в чем-либо 28. сомнения в профессионализме, компетентности (принудительная депрофессионализация) 29. навешивание «ярлыков» 30. искаженное цитирование 31. компрометационные покупки и заказы (напр., оформление заказов на порнографию на рабочее место жертвы) |

| Оскорбление | унижение чести и достоинства | 32. единичные оскорбления

33. организация оскорбительных опросов и голосований 34. унизительные комментарии 35. уничижительный видеоконтент, посты и проч. |

| Подмена | неправомерная замена одного субъекта другим (личности, торговой марки) | 36. имперсонация (использование фиктивного имени или аккаунта)

37. незаконное использование чужих фотографий в социальных сетях 38. рассылка писем от чужого имени 39. создание фейковых фотографий, компрометирующих кого-то 40. обращение в кредитные, страховые и иные организации по чужим документам 41. 3-D мошенничество (использование 3-D моделей лица, отпечатков пальцев) 42. общение и деловые контакты с подставным лицом 43. фальсификация информации, повлекшая ущерб 44. подделка продукции, ложная маркировка |

| Разглашение | публикация персональной информации | 45. распространение частной информации без разрешения лица

46. публикация откровенных фотографий или видео третьих лиц 47. диффамация |

| Внушение | Формирование негативных образцов поведения, взглядов, убеждений и т.п. | 48. пропаганда разрушительных и деструктивных идей

49. развращение и совращение, в т.ч. груминг 50. пропаганда наркотиков, алкоголя, рискованных поступков 51. пропаганда идей ненависти (хейтерство) 52. навязывание радикальных политических взглядов, призывы к неповиновению и беспорядкам 53. популяризация опасных методов лечения, рискованных форм воздействия на свое тело 54. пропаганда опасных для жизни видов спорта 55. подстрекательство к насилию над собой 56. обесценивание позитивных институтов (семья, родина, долг) |

| Изъятие | лишение материальных ценностей или их эквивалентов | 57. кража денег, электронных валют, ценных бумаг, бонусных баллов

58. воровство конфиденциальных данных (паролей, цифровой идентичности, платежной информации, коммерческой тайны) 59. хищение путем обмана (ложное трудоустройство, попрошайничество, лотереи, инвестиции в «пирамиды», обман в интернет-магазинах, ставки на спорт и прочие виды мошенничества) 60. оплата услуг без согласия (платные подписки, списания средств при СМС-подтверждении) 61. вымогательство денежных средств 62. хищение интеллектуальной собственности и нарушение авторских прав |

| Заражение | технические атаки на серверы и объекты сетевой инфраструктуры | 63. заражение компьютера вредоносными программами

64. нарушение работы цифровых устройств (программы блокировщики, шифровальщики и т.д.) 65. хакерские атаки на персональные гаджеты |

| Доступ | подключение к чужим ресурсам | 66. взлом почтового ящика или аккаунта в социальных сетях

67. удаленный захват управления над компьютером |

| Использование | применение чего-либо или кого-либо в антиобщественных целях | 68. попытки вовлечения в преступную или антиобщественную деятельность (явные и скрытые)

69. вербовка в антисоциальные группы, религиозные секты 70. обманное использование труда 71. провокация активности в социальных сетях (например, чтобы человек поставил лайк, сделал репост, пригласил друга) 72. навязывание партнёрских программ 73. просьбы под разными предлогами перейти или зарегистрироваться на сомнительных сайтах 74. кибер-расшатывание / блуждание сотрудников (личное использование интернета на рабочем месте) 75. использование вычислительных мощностей жертвы для майнинга, сетевых атак и проч. (криптоджекинг, скрытый майнинг) 76. торговля людьми в любых проявлениях |

Во-вторых, обусловленность кибервиктимизации ставит перед исследователем ключевой вопрос: какими индивидуальными качествами личности она может быть вызвана? Речь в данном случае о предикторах (маркерах) кибервиктимизации, т.е. описании ее индивидуальных предсказателей или предуказателей.

По этому поводу звучат неоднозначные мнения. Они вызваны слишком многообразными, не всегда пересекающимися между собой формами кибервиктимизации, порой абсолютно несопоставимым контингентом жертв и проч. Тем не менее, вопросы обусловленности, очевидно, сводятся к двум системным позициям: согласно первой, традиционные виктимогенные качества являются определяющими в процессе кибервиктимизации; согласно второй – кибервиктимизация имеет свои уникальные предикторы.

В русле первой позиции ряд авторов высказывают мнение о том, что жертвами в интернете становятся лица, склонные к виктимному поведению в повседневной реальности, то есть офлайн-виктимность предопределяет ее виртуальную континуацию [8]. В этом случае кибервиктимизация преподносится как следствие виктимных черт индивида, которые он проявляет во всех сферах своей жизнедеятельности, в том числе информационно-коммуникационной. Это весьма «комфортный» подход и понятная объяснительная модель, однако, не учитывающая ряд важных переменных. Именно они актуализируются в контексте второй позиции. Согласно ей, в расчет нужно брать специфические виктимогенные факторы, к примеру, техническую уязвимость компьютерных систем, радикальную, в том числе виктимогенную модификацию поведения пользователей, возникающую под влиянием анонимности интернета (виктимная амбивалентность, деперсонификация жертв, их экстерриториальность, особые персональные качества потерпевших, смешанный технико-личностный характер виктимности). Вследствие этого невиктимные в реальной жизни лица нередко становятся объектами нападок и дискриминации исключительно в интернете, а это значит, что группа кибержертв весьма неоднородна. Среди уникальных предикторов (маркеров) кибервиктимизации называют: проблемы с самоконтролем [12], одиночество [2], высокую частоту использования интернета [1], наличие собственного мобильного телефона и участие в онлайн-играх [11], биологический пол для жертв сексуального кибернасилия [15]. Вместе с тем следует отметить, что половые различия не всегда относят к существенным факторам кибервиктимизации. Метаанализ более чем 40 тематических исследований показал незначительную гендерную разницу между респондентами, причем женщины испытывали кибервиктимизацию немного чаще, чем мужчины [14]. Однако полагаться на маркеры кибервиктимизации, безусловно, нужно с определенными оговорками. Известно немало случаев, когда они не имели никакого прогностического значения или вообще отсутствовали. К примеру, в случаях сексуальной эксплуатации несовершеннолетних, последние скорее демонстрировали возрастную виктимность, нежели какие-либо предвестники виктимности виртуальной. По данным Р.М. Узденова, возраст жертв, как правило, был каталогизирован ячейками: 0-3 года, 4-7 лет, 8-12 лет, 13-15 лет и 16-17 лет. Причем порнографические материалы с изображением жертв в возрасте 1-2 месяцев (!) мало уступали по объему аналогичному контенту с жертвами, находящимися в пубертатном периоде [26].

В-третьих, показатель распространённости кибервиктимизации означает выявление общего числа подобных случаев, происходящих в популяции за определенное время. Подсчет этих сведений предполагает различные по эффективности подходы. Обозначим некоторые из них.

- Сбор и анализ данных об основных показателях деятельности органов внутренних дел, связанных с раскрытием и расследованием компьютерных преступлений. Фактически, это раздел общего криминального отчета в статистическом сборнике о преступности. Подобный подход используется в Российской Федерации, Беларуси и странах СНГ. Такие досье не отличаются комплексностью, не позволяют получить всю полноту информации о жертвах киберпреступлений, но благодаря им можно увидеть некоторые тенденции в изучаемой области и составить первое впечатление о проблеме;

- Тематические отчеты органов власти представляют собой более углубленные и содержательные бюллетени по проблематике исследования. Например, в США публикуется Internet Crime Report (ФБР), содержащий указание на число жертв и ущерб от тех или иных киберпреступлений. В этом отчете рассматриваются 33 формы кибервиктимизирующих акта. Данные отчета за 2019 г. см. в табл. 2.

Таблица 2

| По количеству жертв и причиненному ущербу | |||||

| Тип преступления | Ущерб | Жертвы | Тип преступления | Ущерб | Жертвы |

| Фишинг / Вишинг / Смишинг / Фарминг | $57.836.379 | 114.702 | Лотерея / ложное наследование | $48.642.332 | 7.767 |

| Неплатеж / недоставка товаров и услуг | $196.563.497 | 61.832 | Введение в заблуждение по поводу товаров или услуг | $12.371.573 | 5.975 |

| Вымогательство | $107.498.956 | 43.101 | Мошеннические инвестиции | $222.186.195 | 3.999 |

| Кража или утечка персональных данных (personal data breach) | $120.102.501 | 38.218 | Нарушение авторских прав и контрафакт | $10.293.307 | 3.892 |

| Спуфинг (фальсификация контактной информации) | $300.478.433 | 25.789 | Вредоносное ПО / Пугающее ПО / Вирусы | $2.009.119 | 2.373 |

| Взлом корпоративной почты / учетной записи | $1.776.549.688 | 23.775 | Программы-вымогатели | $8.965.847 | 2.047 |

| Мошенничества на доверии, в т.ч. брачные, романтические | $475.014.032 | 19.473 | Нарушение корпоративных данных | $53.398.278 | 1.795 |

| Кража личных данных / захват учетной записи (identity theft) | $160.305.789 | 16.053 | Отказ в обслуживании. DDoS-атаки | $7.598.198 | 1.353 |

| Преследования / угрозы насилия | $19.866.654 | 15.502 | Преступления против детей | $975.311 | 1.312 |

| Мошенничество с переплатой | $55.820.212 | 15.395 | Повторная доставка (получение посылок, купленных обманным путем для дальнейшей пересылки) | $1.772.692 | 929 |

| Мошенничество с предоплатой | $100.602.297 | 14.607 | Гражданские иски | $20.242.867 | 908 |

| Криминальная занятость (когда лица считают, что трудоустроены законно) | $42.618.705 | 14.493 | Схемы в области здравоохранения (предложения о покупке поддельных страховых карт. помощи на рынке медицинского страхования или информация о здоровье) | $1.128.838 | 657 |

| Мошенничество с кредитными картами | $111.491.163 | 14.378 | Ложная благотворительность | $2.214.383 | 407 |

| Выдача себя за другого лица | $124.292.606 | 13.873 | Азартные игры в интернете | $1.458.118 | 262 |

| Ложная техподдержка | $54.041.053 | 13.633 | Кибертерроризм | $49.589 | 61 |

| Мошенничество с недвижимостью, арендой или таймшер-недвижимостью | $221.365.911 | 11.677 | Хактивизм | $129.000 | 39 |

| Иное | $66.223.160 | 10.842 | |||

Таким образом, по числу жертв в США лидируют фишинг, неплатежи (недоставка товаров), вымогательство. По наносимому ущербу на верхних строчках находятся взлом корпоративной почты или учетной записи, мошенничество на доверии и спуфинг. При этом необходимо отметить, что американская система регистрации интернет-жертв достаточно «доброжелательна»: она предоставляет им возможность подавать заявления онлайн, обеспечивает всех заинтересованных лиц необходимой информацией в одном централизованном месте. Эта действующая сейчас система называется IC3;

- Виктимологические опросы представляют собой исследования, когда респонденты опрашиваются о том, становились ли они жертвами киберпреступлений. Это достаточно популярный инструмент научных изысканий с наиболее высоким потенциалом эффективности. Аргументы в пользу этого очевидны: государство не способно зарегистрировать весь объем актов кибервиктимизации; оно не обращает внимание на те случаи, когда был причинен незначительный ущерб; большинство потерпевших не мотивированы придавать своему «делу» официальный ход; акты кибервиктимизации слишком быстро меняются и законодатель не успевает адаптировать под них нормативные акты.

Перечисленные противоречия нивелируются возможностью проведения виктимологических обзоров (национальных или региональных). Методология опроса не представляет особой сложности: во-первых, требуется установить количественные показатели пользователей интернета; во-вторых, исходя из расчётной цифры генеральной совокупности, уточнить объём реальных кибержертв на основе результатов собственных выборочных исследований. Сегодня уже имеются замечательные труды, посвященные локальной проблематике, например, расчету реального количества жертв интернет-мошенничества в России. А. Комаров (2020) сообщает, что среднегодовая виктимизация от этих преступлений в 2016–2019 гг. составила 4066,5 тыс. человек [23]. Более осторожных оценок придерживаются В.П. Кириленко, Г.В. Алексеев [21]. Они полагают, что ежегодно в рунете на 116,3 млн. пользователей совершается примерно 1,4 млн. правонарушений. Для сравнения: по данным МВД, общее число потерпевших, например, в 2018 году составило 1335,2 тыс. человек. Следовательно, количество пострадавших только от виртуальных преступлений сопоставимо либо значительно выше, чем абсолютная совокупность всех потерпевших, отраженных официальной статистикой. При этом надо понимать, что при анализе учитываются далеко не все категории кибержертв.

В-четвертых, прогнозируемость кибервиктимизации – это ее предсказуемость у отдельных лиц или социальных групп. Эффективное прогнозирование предполагает использование ряда подходов:

– мануальная идентификация виктимного поведения основана на системном описании его предикторов и оценке соответствия пользователя этим факторам. Каждому из предикторов может быть присвоено цифровое значение, фиксирующее интенсивность его проявления, а виктимогенный потенциал будет рассчитываться как совокупная сумма выбранных показателей (актуальной представляется разработка шкалы «виктимного поведения в интернете»).

– автоматическая идентификация виктимного поведения, которая в условиях виртуальной среды выглядит достаточно привлекательно. Дело в том, что многие традиционные методики и виктимологические опросники нередко неприменимы в сетевом окружении без согласия пользователей на их проведение ввиду многочисленности диагностируемых лиц, а также отсутствия принятых маркеров кибервиктимизации. Автоматизация этого процесса является предпочтительной и выражается в том, что кибервиктимность будет оцениваться программными средствами. Это позволит оперативно обнаруживать потенциальных жертв, автоматически их идентифицировать и незамедлительно проводить профилактику. Подобные идеи уже высказываются: к примеру, было предложено проводить автоматическую идентификацию виктимного поведения по признаку наличия множественных псевдонимов у пользователя (пассивная виктимность) либо наличия множественных ложных псевдонимов в его окружении [22]. Некоторые интеллектуальные системы способны к обучению и самообучению. Уже сейчас такие системы могут активно применяться для выявления слабостей потенциальных жертв мошенничества, а также имитации деятельности человека [24].

В-пятых, эпидемичность – это способность актов кибервиктимизации причинять урон (физический, материальный, организационный, моральный, репутационный, технический и т.д.). Следует признать, что сегодня нет какой-либо системной методики оценки ущерба от кибервиктимизации. Вероятно, это вопрос ближайшего будущего, тем более, что отдельные аспекты наносимого ею вреда уже основательно изучены. Можно указать на ряд подобных примеров. Так, среди психологических последствий кибервиктимизации называют чувство одиночества, депрессию [4], заниженную самооценку [12], социальную тревогу и изоляцию [7], употребление психоактивных веществ и проблемы с поведением [13], суицидальные мысли и поступки [10], ощущение психологической незащищенности [9], соматизацию, враждебность, импульсивность и интернет-зависимость [6], страхи, избегающее поведение, ношение оружия, вовлеченность в физические конфликты [16] и проч.

Для анализа рисков кибервиктимизации и затрат на обеспечение безопасности применяют специальные программные комплексы: британский CRAMM (Insight Consulting), американский RiskWatch и российский ГРИФ (Digital Security).

Немаловажной представляется разработка инструментов оценки морального, организационного, репутационного, косвенного, технического ущерба от кибервиктимизации.

Таким образом, каждое из пяти названных звеньев кибервиктимизации (профилирование, обусловленность, распространенность, прогнозируемость, эпидемичность) является самостоятельной научной проблемой, подлежащей серьезному изучению. В своей общности, в русле методологии интегративного подхода, они максимально детально описывают изучаемый социальный феномен. Разработанная теоретическая модель допустима к использованию при изучении такого объекта как виктимизация личности в сети «Интернет» и связанных с этим негативных последствий.